Indice dei Contenuti

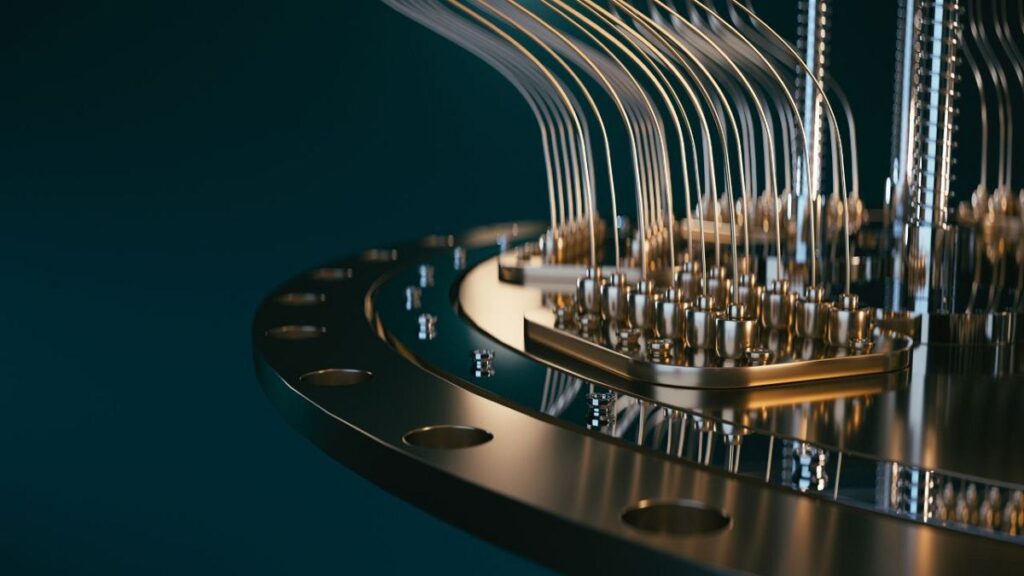

ToggleIl Q-Day è il momento in cui verrà costruito un computer quantistico così potente da poter rompere i sistemi di crittografia pubblici. Quanto dovremmo preoccuparci?

Potrebbe arrivare un giorno noto come Q-Day, che manderà in frantumi la sicurezza globale come la conosciamo.

Potrebbe accadere tra qualche anno, o tra 10 anni o più. Ma gli scienziati, i matematici e i governi non stanno aspettando a guardare che la minaccia quantistica si realizzi.

Il Q-Day segna la costruzione di un computer quantistico così potente da poter rompere i sistemi di crittografia pubblici che proteggono le nostre conversazioni online, i conti bancari e le infrastrutture più vitali, scatenando il caos nei governi e nelle imprese.

Il modo in cui potrebbe verificarsi questo giorno del giudizio digitale si riduce a semplici calcoli.

Come è iniziato

Fin dagli albori di Internet, la crittografia ha protetto i nostri dati e le nostre conversazioni online nascondendo o codificando informazioni che solo la persona che riceve il messaggio può leggere sui computer tradizionali.

Negli anni ’70, i matematici svilupparono metodi di crittografia che consistevano in numeri lunghi centinaia di cifre. La difficoltà dei problemi matematici era tale che potevano essere necessari centinaia di anni per risolverli se si utilizzavano le dimensioni e i numeri dei parametri corretti.

Per violare la crittografia, i numeri devono essere suddivisi nei loro fattori primi, ma ciò potrebbe richiedere centinaia se non migliaia di anni con i computer tradizionali.

La minaccia che i codici venissero violati non era quindi una grande preoccupazione.

Questo fino al 1994, quando il matematico americano Peter Shor mostrò come farlo con un algoritmo che utilizzava un ipotetico computer quantistico in grado di scomporre grandi numeri nei loro fattori molto più velocemente di un computer tradizionale.

L’ascesa dei quanti

All’epoca la minaccia quantistica non era ancora una preoccupazione significativa, ma iniziò a diventarlo quattro anni dopo, quando fu costruito il primo computer quantistico.

Sebbene quel computer quantistico – e quelli attualmente in costruzione – non siano ancora abbastanza potenti da utilizzare l’algoritmo di Shor per decrittografare i numeri, nel 2015 le agenzie di intelligence hanno stabilito che il progresso nell’informatica quantistica sta avvenendo a una velocità tale da rappresentare una minaccia per i computer quantistici. sicurezza.

Al momento, i qubit, le unità di elaborazione dei computer quantistici, non sono stabili abbastanza a lungo da poter decrittografare grandi quantità di dati.

Ma aziende tecnologiche come IBM e Google hanno lentamente ma costantemente iniziato a fare progressi nella costruzione di macchine abbastanza potenti da offrire i vantaggi della quantistica, che includono la ricerca farmaceutica, la fisica subatomica e la logistica.

“È una questione di tempo ed è una questione di quanto tempo ci vorrà prima di avere un grande computer quantistico”, ha affermato il dottor Jan Goetz, CEO e co-fondatore di IQM Quantum Computers, una start-up che costruisce computer quantistici. Lo ha detto a Euronews Next.

Se ci volessero 30 anni per costruire un computer sufficientemente potente, ci sarebbero meno motivi di farsi prendere dal panico poiché la maggior parte dei dati crittografati potrebbe non essere più rilevante.

Ma “se qualcuno ha un’idea molto intelligente ed è già in grado di decifrare il codice in 3-5 anni, anche l’intera situazione appare diversa”, ha detto Goetz.

Chi dovrebbe preoccuparsi?

Gli individui non dovrebbero preoccuparsi del Q-Day poiché probabilmente sono poche le persone che dispongono di dati molto sensibili e che saranno ancora rilevanti negli anni a venire.

Goetz ha detto che una volta arrivata la nuova tecnologia, i codici di crittografia verranno aggiornati su tutti i computer e telefoni e “non dovreste preoccuparvi troppo di questo perché se ne occuperà l’industria”.

Ma i governi, le organizzazioni e le imprese dovrebbero essere preoccupati dalla minaccia quantistica.

Esiste un concetto chiamato “archivia ora, decrittografa più tardi”. Significa che qualcuno potrebbe archiviare i dati e aspettare che un computer quantistico abbastanza potente arrivi e li decifra.

“I governi in particolare stanno raccogliendo dati da Internet”, ha affermato il dottor Ali El Kaafarani, fondatore e CEO della società di crittografia quantistica sicura PQShield.

“Stanno archiviando dati a cui non possono accedere o leggere al momento, ma possono tenerli lì finché il livello di crittografia non diventa più debole finché non conoscono un modo per attaccarlo e poi lo rompono e leggono quelle comunicazioni,” ha detto a Euronews Next.

Un mondo di crittografia post-quantistica

I governi non sono pronti a far sì che ciò accada e la comunità crittografica sta sviluppando metodi di crittografia in grado di resistere alla minaccia quantistica, noti come crittografia post-quantistica (PQC).

Quest’anno, tra maggio e giugno, la standardizzazione finale del PQC sarà rilasciata dal National Institute of Standards and Technology degli Stati Uniti.

Questo rappresenterà un punto di svolta poiché sarà sul mercato per tutti i settori.

La legislazione statunitense ha stabilito che il periodo temporale per il passaggio a PQC sarà dal 2025 al 2033, data entro la quale la catena di fornitura cyber-sicura dovrà essere passata all’utilizzo di PQC per impostazione predefinita.

Nel 2025, i browser web e gli aggiornamenti software dovranno diventare post-quantum sicuri per impostazione predefinita se verranno venduti negli Stati Uniti, ha affermato El Kaafarani.

Questo è il motivo per cui alcune aziende, come Google Chrome e Cloudflare, hanno già iniziato a utilizzare PQC.

Gli standard PQC degli Stati Uniti sono standard internazionali, ma ogni paese ha le proprie linee guida con cui i governi collaborano.

I governi di Stati Uniti, Regno Unito, Francia, Germania e Olanda, tra gli altri, hanno tutti contribuito a produrre white paper e linee guida per il settore per spingerli ad avviare la fase di transizione verso la crittografia post-quantistica poiché comprendono che si tratta di un processo ci vorrà del tempo.

“I governi si occupano di standardizzare gli algoritmi in modo che parliamo tutti la stessa lingua”, ha detto El Kaafarani, ma è la comunità crittografica che propone nuovi metodi di crittografia che non sono vulnerabili ai computer quantistici.

La maggior parte degli standard crittografici sono sviluppati in Europa da crittografi europei, ha aggiunto, la cui società con sede nel Regno Unito ha selezionato quattro metodi di crittografia per rientrare negli standard PQC degli Stati Uniti.

Una volta sviluppati, i metodi di crittografia vengono esaminati spietatamente dalla più ampia comunità crittografica, dai governi e da tutti coloro che sono interessati a violare i metodi di crittografia.

“Alcuni si rompono lungo la strada. E questo è il punto centrale del processo, sradicare i deboli e mantenerli forti”, ha detto El Kaafarani.

Ma non esiste un metodo di crittografia o di sicurezza perfetto in grado di garantire che tutto rimanga sicuro per sempre.

“Pertanto la crittografia è un campo naturalmente in evoluzione ed è per questo che dobbiamo andare avanti e tenere d’occhio come si evolvono le cose”, ha affermato.

Image:Getty Images